Check Point ungkap tindakan kampanye malware JSCEAL yang menyasar pengguna crypto melalui aplikasi palsu. Temuan ini diungkap oleh tim peneliti siber dari Check Point Research pada Selasa (30/7).

Lebih dari 10 juta pengguna internet di seluruh dunia diperkirakan telah menjadi target kampanye malware yang menyebar melalui iklan online dan menyamar sebagai aplikasi crypto populer.

Kampanye JSCEAL ini disebut telah aktif sejak setidaknya sejak Maret 2024. Selama berbulan-bulan, skema ini terus berkembang dan menggunakan iklan digital untuk mengarahkan korban ke aplikasi palsu yang meniru hampir 50 aplikasi crypto terkenal, termasuk Binance, MetaMask, dan Kraken.

Penyamaran Iklan Palsu dan Aplikasi Tiruan

Check Point menjelaskan bahwa malware dalam kampanye ini tersebar melalui iklan yang tampak sah, lalu mengarahkan pengguna ke situs web tiruan yang menyerupai aplikasi crypto asli.

Setelah pengguna mengunduh aplikasi tersebut, malware langsung berjalan dan mengumpulkan informasi sensitif dari perangkat korban.

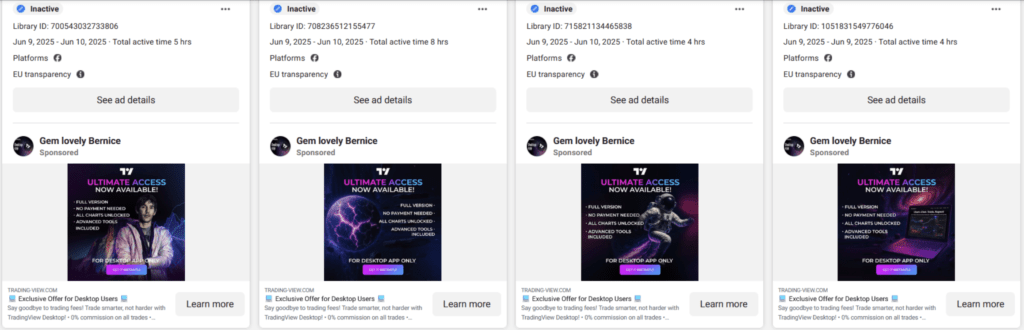

Dalam laporannya, Check Point menyebutkan bahwa Meta’s ad tools mencatat lebih dari 35 ribu iklan berbahaya ditayangkan sepanjang paruh pertama 2025.

Di kawasan Uni Eropa saja, iklan ini telah mencapai lebih dari 3,5 juta eksposur, dan total jangkauan globalnya bisa melampaui 10 juta orang.

Iklan Facebook sebar malwaremenggunakan logo TradingView (Sumber: JSCEAL)

Teknik Anti-Deteksi dan Pengumpulan Data Pengguna

JSCEAL disebut menggunakan metode anti-evasion unik yang membuatnya sulit terdeteksi oleh perangkat lunak keamanan.

Situs palsu dan perangkat lunak yang dijalankan dirancang agar bekerja secara bersamaan, menyulitkan proses analisis oleh peneliti.

Malware ini membuka antarmuka yang meniru situs resmi, namun di balik layar mengumpulkan data pribadi, terutama yang terkait dengan aset crypto.

Data yang diambil antara lain input keyboard pengguna, akun Telegram, password yang tersimpan di browser, cookies, serta kemampuan memanipulasi ekstensi browser terkait crypto seperti MetaMask.

Bahasa pemrograman yang digunakan adalah JavaScript, yang memungkinkan eksekusi tanpa interaksi pengguna.

Check Point menyebut bahwa kombinasi kode terkompilasi dan obfuscation membuat malware ini sulit dianalisis.

Tujuan: Mencuri Data Sebanyak Mungkin

Menurut Check Point, tujuan utama malware JSCEAL adalah mengumpulkan sebanyak mungkin informasi dari perangkat yang terinfeksi untuk kemudian dikirimkan ke pelaku.

Selain mencatat aktivitas keyboard, malware ini juga menarget akun dan kredensial yang bisa digunakan untuk mencuri akses dan dana crypto milik korban.

Check Point menambahkan bahwa perangkat lunak keamanan yang mampu mendeteksi eksekusi JavaScript berbahaya bisa sangat efektif dalam menghalau serangan ini, meskipun mereka menegaskan bahwa cakupan penuh dari kampanye ini kemungkinan sulit dipetakan secara akurat.

Baca selanjutnya: Beli Wallet di JD.com, Wanita Ini Kehilangan Bitcoin Ratusan Juta!

Kesimpulan

Temuan dari Check Point menunjukkan bahwa kampanye malware yang menyasar pengguna crypto terus berkembang dengan metode penyebaran yang semakin canggih.

Dengan memanfaatkan iklan digital dan aplikasi palsu, pelaku berhasil menjangkau jutaan pengguna global tanpa terdeteksi dalam waktu yang lama.

Serangan ini menyoroti risiko serius yang mengintai di balik ekosistem iklan online, terutama bagi pengguna aset crypto yang kerap menjadi target pencurian data dan kredensial.

Pengguna crypto harus lebih waspada terhadap sumber unduhan aplikasi, tidak mudah percaya pada iklan mencurigakan, dan segera memperkuat lapisan keamanan digital.

Untuk mencegah menjadi korban, pengguna crypto disarankan untuk:

- Menghindari klik pada iklan aplikasi crypto dari media sosial,

- Mengunduh aplikasi hanya dari toko resmi (Google Play, App Store),

- Memverifikasi URL situs dengan teliti sebelum login atau mengunduh,

- Mengaktifkan autentikasi dua faktor (2FA),

- Menggunakan antivirus yang mampu mendeteksi eksekusi JavaScript berbahaya.

FAQ

- Apa itu malware JSCEAL?

JSCEAL adalah kampanye malware yang menyebar melalui iklan palsu dan menyamar sebagai aplikasi crypto populer seperti Binance, MetaMask, dan Kraken. - Sejak kapan kampanye ini aktif?

Menurut Check Point, JSCEAL telah aktif sejak setidaknya Maret 2024 dan terus berevolusi hingga pertengahan 2025. - Berapa banyak pengguna yang terdampak?

Diperkirakan lebih dari 10 juta pengguna global telah terpapar iklan berbahaya, dengan 3,5 juta di antaranya berasal dari Uni Eropa. - Apa saja data yang dicuri oleh malware ini?

Malware mengumpulkan input keyboard, akun Telegram, password browser, cookies, dan bahkan bisa memanipulasi ekstensi browser terkait crypto. - Mengapa malware ini sulit terdeteksi?

JSCEAL menggunakan metode anti-evasion, kode JavaScript, dan teknik obfuscation yang membuatnya lolos dari sistem keamanan biasa.

Itulah informasi berita crypto hari ini. Aktifkan notifikasi agar Anda selalu mendapatkan informasi terkini dari Akademi Crypto seputar aset digital dan teknologi blockchain hanya di INDODAX Academy.

Anda juga dapat mengikuti berita terbaru kami melalui Google News untuk akses informasi yang lebih cepat dan terpercaya.

Untuk pengalaman trading yang mudah dan aman, download aplikasi crypto terbaik dari INDODAX di App Store atau Google Play Store.

Ikuti juga sosial media INDODAX di sini: Instagram, X, Youtube & Telegram

Author: Fau

Referensi:

- Cointelegraph – Crypto users warned as ads push malware-laden crypto apps, diakses pada 31 Juli 2025

Tag Terkait: #Berita Kripto Hari Ini, #Berita Mata uang Kripto, #Berita Scam Crypto

Polkadot 8.90%

Polkadot 8.90%

BNB 0.51%

BNB 0.51%

Solana 4.86%

Solana 4.86%

Ethereum 2.37%

Ethereum 2.37%

Cardano 1.18%

Cardano 1.18%

Polygon Ecosystem Token 2.14%

Polygon Ecosystem Token 2.14%

Tron 2.85%

Tron 2.85%

Pasar

Pasar